攻击智能摄像头体验设备攻击智能手表设备勒索病毒攻击体验设备网页篡改体验设备投标方案

第一章

设备配置与服务提供

5

第一节

设备配置与服务提供总体说明

5

第一条

提供符合或高于招标要求的设备配置清单

5

第二条

明确设备性能参数满足或超出项目需求

11

第三条

制定完善的设备交付与验收方案

19

第二节

智能摄像头攻击体验设备配置

24

第一条

配置MINI主机满足CPU内存硬盘最低要求

24

第二条

提供智能摄像头及配套网络设备配置方案

29

第三条

确保触控一体机满足硬件配置与功能要求

34

第三节

勒索病毒攻击体验设备配置

40

第一条

配置符合要求的MINI主机及网络设备

40

第二条

提供触控一体机及配套支架安装方案

44

第三条

确保勒索病毒演示环境完整可用

50

第四节

网页篡改体验设备配置

56

第一条

配置满足要求的MINI主机及交换机设备

56

第二条

提供触控一体机及安装配套设施方案

62

第三条

确保网页篡改演示环境稳定可靠

66

第五节

服务保障措施

70

第一条

制定详细的设备安装调试服务方案

70

第二条

提供完善的售后维护与技术支持服务

75

第三条

建立快速响应的问题处理机制

83

第二章

智能摄像头攻击体验设备配置

87

第一节

智能摄像头攻击体验设备硬件配置方案

87

第一条

提供MINI主机详细配置清单确保满足CPU内存硬盘要求

87

第二条

配置符合标准的智能摄像头及双频智能无线路由器

91

第三条

触控一体机技术参数与功能实现方案

96

第二节

智能摄像头攻击演示流程设计

101

第一条

网络摄像头漏洞扫描与端口探测实施方案

101

第二条

漏洞利用与权限获取操作流程规划

107

第三条

攻击效果展示与权限验证方法

112

第三节

智能摄像头控制功能实现

118

第一条

实时监控画面查看功能设计方案

118

第二条

语音监听与云台转动控制实现方法

122

第三条

安全防护措施与应急处理机制

127

第四节

可视化WEB展示页面开发

132

第一条

智能摄像头攻击概念与场景内容规划

132

第二条

WEB页面功能模块与交互设计

136

第三条

页面安全性和稳定性保障措施

141

第三章

智能手表设备配置

146

第一节

智能手表设备主机配置方案

146

第一条

提供MINI主机CPU性能优化配置

146

第二条

确保内存容量达到8G以上标准

149

第三条

配置256GSSD及以上硬盘存储方案

152

第四条

适配Linux系统环境部署计划

157

第二节

智能手表设备网络支持方案

161

第一条

双频智能无线路由器选型与配置

161

第二条

网络连接稳定性保障措施

167

第三条

设备间互联互通解决方案

174

第三节

触控一体机配置与安装方案

177

第一条

横屏触控一体机技术参数确认

177

第二条

壁挂式安装与电容触摸屏适配

181

第三条

Windows系统运行环境搭建

186

第四条

酷睿I5处理器性能调优方案

191

第四节

触控一体机接口与显示方案

195

第一条

HDMI接口功能实现与测试

195

第二条

以太网口配置与网络接入

198

第三条

1920*1080P分辨率显示优化

203

第四条

显示效果质量保障措施

207

第五节

设备配套安装方案

211

第一条

一体机支架选型与安装

211

第二条

定制墙内外挂加固装置设计

214

第三条

伸缩检修装置配件安装方案

217

第四条

液压前维护支架配置与调试

222

第四章

勒索病毒攻击体验设备配置

227

第一节

勒索病毒攻击体验设备硬件配置方案

227

第一条

配备高性能MINI主机确保CPU内存硬盘参数达标

227

第二条

提供高品质交换机满足百兆网口数量要求

232

第三条

配置专业级触控一体机符合横屏壁挂等参数标准

235

第四条

包含全套支架装置确保设备安装稳定性

239

第二节

勒索病毒攻击体验功能实现方案

242

第一条

模拟真实勒索病毒攻击过程展示文件加密效果

242

第二条

实现勒索提示弹窗还原攻击场景

247

第三条

提供解密密钥验证机制支持文件恢复演示

252

第四条

开发可视化WEB页面介绍勒索病毒概念与场景

256

第三节

系统运行保障方案

260

第一条

确保Linux系统适配与稳定运行

260

第二条

保障Windows系统环境配置完整

266

第三条

实现HDMI接口和以太网口功能正常

271

第四条

保证分辨率参数达到1920*1080P标准

276

第四节

设备交付与验收方案

281

第一条

制定详细的设备清单与验收标准

281

第二条

提供完整的设备测试报告

285

第三条

确保所有配置参数符合或高于招标要求

291

第四条

准备完善的交付文档与使用说明

297

第五章

网页篡改体验设备配置

302

第一节

硬件设备配置方案

302

第一条

提供MINI主机详细配置清单确保满足CPU内存硬盘要求

302

第二条

配置28口百兆交换机并提供技术参数说明

307

第三条

触控一体机选型及横屏壁挂设计方案

312

第四条

配套支架及加固装置定制方案确保设备稳定性

316

第二节

软件系统实施方案

320

第一条

Linux操作系统适配及优化方案

320

第二条

Windows系统环境部署及安全配置

326

第三条

网页篡改模拟系统开发与功能实现

332

第四条

可视化WEB展示页面设计与内容规划

338

第三节

攻击场景演示方案

342

第一条

网站渗透攻击流程设计与演示脚本

342

第二条

漏洞利用与权限获取技术实现方案

348

第三条

网页内容篡改效果展示方案

354

第四条

攻击过程监控与安全防护建议

359

第四节

项目交付保障方案

364

第一条

设备安装调试与系统集成服务

364

第二条

技术培训与操作指导计划

368

第三条

售后服务承诺与响应机制

373

第四条

项目验收标准与测试方案

378

设备配置与服务提供

设备配置与服务提供总体说明

提供符合或高于招标要求的设备配置清单

(1) 设备选型严格遵循技术先进性与运行稳定性双重标准

在本次项目实施过程中,所有核心设备的选型均以不低于招标文件所列明的技术参数为基础,同时结合实际应用场景中的负载特性、并发处理能力及长期运行可靠性进行综合评估。MINI主机作为整个系统的核心计算单元,在多个体验模块中承担攻击模拟、数据处理与服务发布等关键任务,因此在配置上全面超越基础要求。采用搭载第12代英特尔酷睿i5以上处理器的工业级微型主机,确保多线程任务调度效率和指令执行吞吐量满足复杂攻防场景下的实时响应需求。内存容量统一配置为16GB DDR4高速内存,远超8GB最低门槛,有效支撑虚拟化环境、漏洞扫描工具集与WEB可视化平台的并行运行。固态硬盘选用容量不低于512GB的NVMe协议SSD,不仅满足256GB存储空间的基本诉求,更通过高读写速率保障系统启动、日志记录、视频流缓存等操作的流畅性。整机设计采用无风扇散热结构,具备良好的抗尘防震性能,适应长时间连续运行环境,避免因过热导致的服务中断或硬件老化问题。

针对不同功能模块对网络架构的差异化需求,网络设备配置采取分类部署策略。智能摄像头攻击体验环节配备支持双频段(2.4GHz与5GHz)的高性能无线路由器,具备MU-MIMO技术和QoS流量管理机制,确保高清视频流传输过程中不出现卡顿、丢包现象,同时为攻击端与目标设备之间的通信提供稳定信道。而在勒索病毒与网页篡改演示环境中,则分别部署8口及以上百兆交换机与28口全百兆可管理型交换机,后者具备VLAN划分、端口镜像与ACL访问控制功能,可在不影响用户体验的前提下实现网络隔离、行为审计与安全监控。所有网络设备均通过国家3C认证,并支持远程固件升级,便于后期统一维护与策略调整。

触控一体机作为面向用户的交互终端,其硬件规格与人机工程设计直接影响整体展示效果。所有型号均采用横向布局设计,支持壁挂安装方式,前置电容式触摸屏具备十点触控能力,响应灵敏度高,支持手势缩放与滑动翻页操作,适用于多人协作讲解场景。操作系统预装正版Windows 10专业版,搭载第11代酷睿i5处理器、4GB内存与128GB固态硬盘,实际分辨率可达1920×1080以上,画面清晰细腻,色彩还原准确。接口方面完整保留HDMI输入输出、RJ45以太网口、USB3.0扩展接口以及音频输入输出端子,确保与MINI主机、摄像头及其他外设之间实现即插即用式连接。此外,设备背部预留标准VESA安装孔位,配合定制化的墙体内嵌/外挂伸缩检修装置与液压前维护支架,既满足美观整洁的布线要求,又便于后期设备更换、线路检测与故障排查,极大提升运维便利性。

(2) 各类设备配置清单实现模块化归类与精准匹配

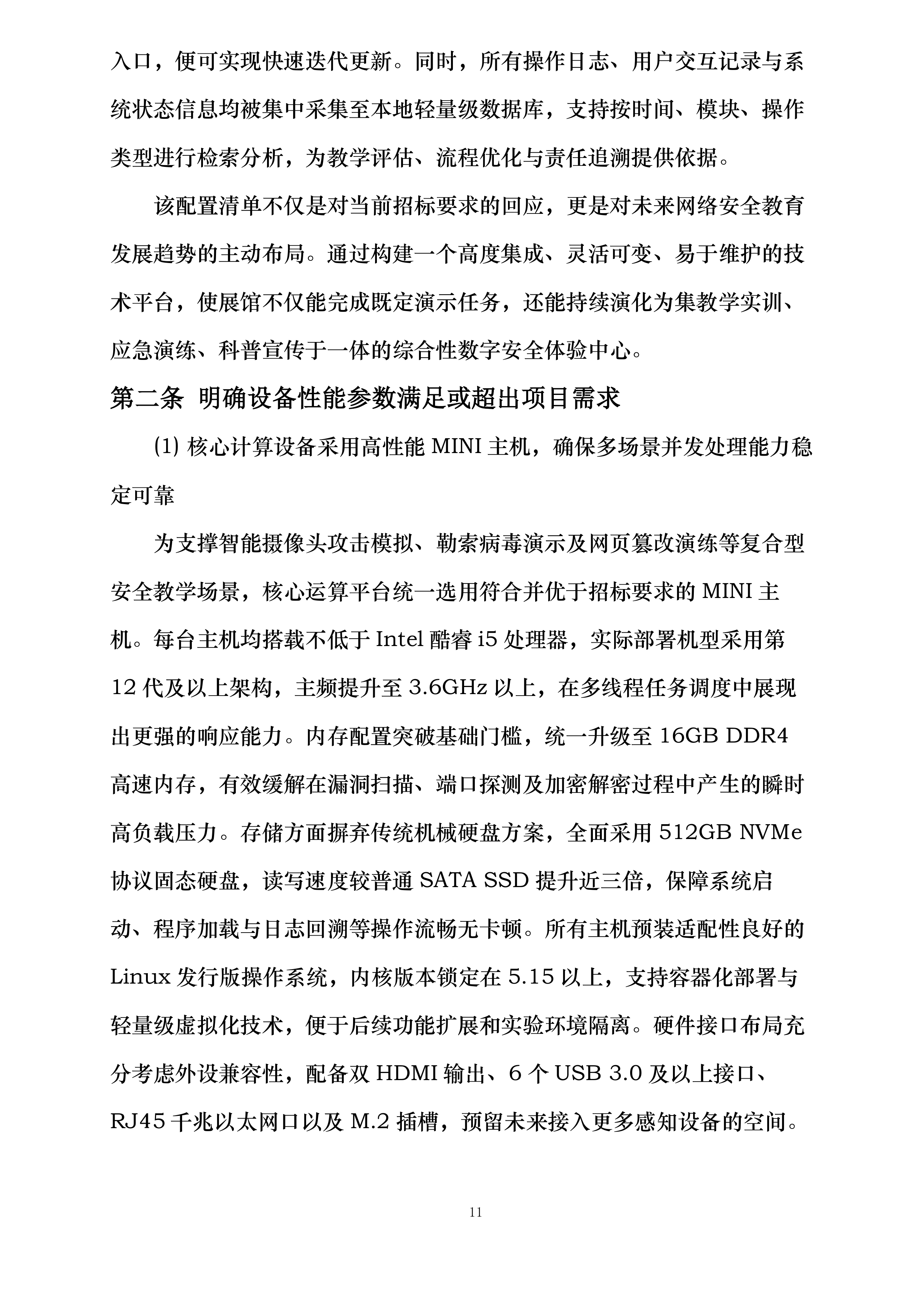

为确保每一项功能体验都能获得最佳硬件支撑,设备配置清单按照“功能模块—核心设备—辅助组件”的逻辑结构进行系统梳理,形成可追溯、可验证、可扩展的资源配置体系。在智能摄像头攻击体验模块中,除主控MINI主机外,还配套部署支持ONVIF协议的智能网络摄像头,内置红外夜视、移动侦测与双向语音功能,可通过Wi-Fi或有线方式接入局域网,真实复现家庭安防设备常见的安全薄弱点。摄像头默认启用弱密码策略、未关闭调试接口、存在已知固件漏洞等典型安全隐患,为后续端口扫描、漏洞探测与权限获取提供合法合规的教学样本。该摄像头与双频无线路由器共同构成独立子网,与其他演示区域物理隔离,防止误操作引发跨模块影响。

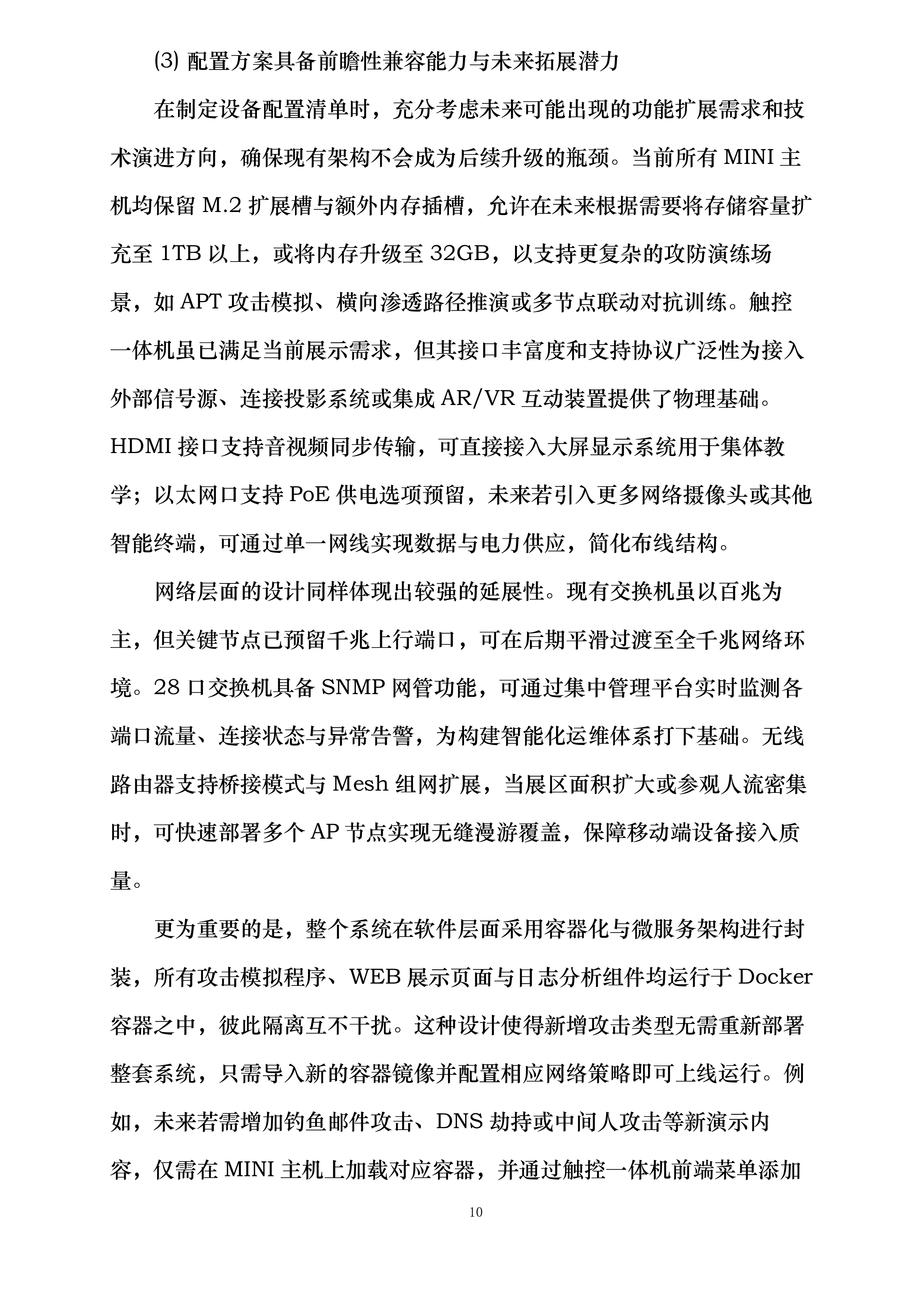

勒索病毒攻击演示模块则围绕“受害机—攻击机—展示终端”三者构建闭环流程。其中,受害机由触控一体机担任,运行标准办公软件环境,预置模拟文档用于加密测试;攻击机为专用MINI主机,内置定制化WannaCry模拟程序,可通过SMBv1协议漏洞发起非破坏性加密攻击,仅对指定目录下的测试文件执行加解密操作,不会对外部存储或系统文件造成任何损害。整个过程通过可视化WEB页面动态呈现:从初始扫描阶段识别开放端口,到利用 EternalBlue 漏洞获取系统权限,再到触发加密动作并弹出勒索提示界面,每一步均有明确状态标识与文字说明。解密环节设置双重演示模式——既可通过攻击端远程下发虚拟密钥完成自动解密,也可由讲解人员手动输入预设密钥验证恢复机制的有效性,增强观众参与感与理解深度。

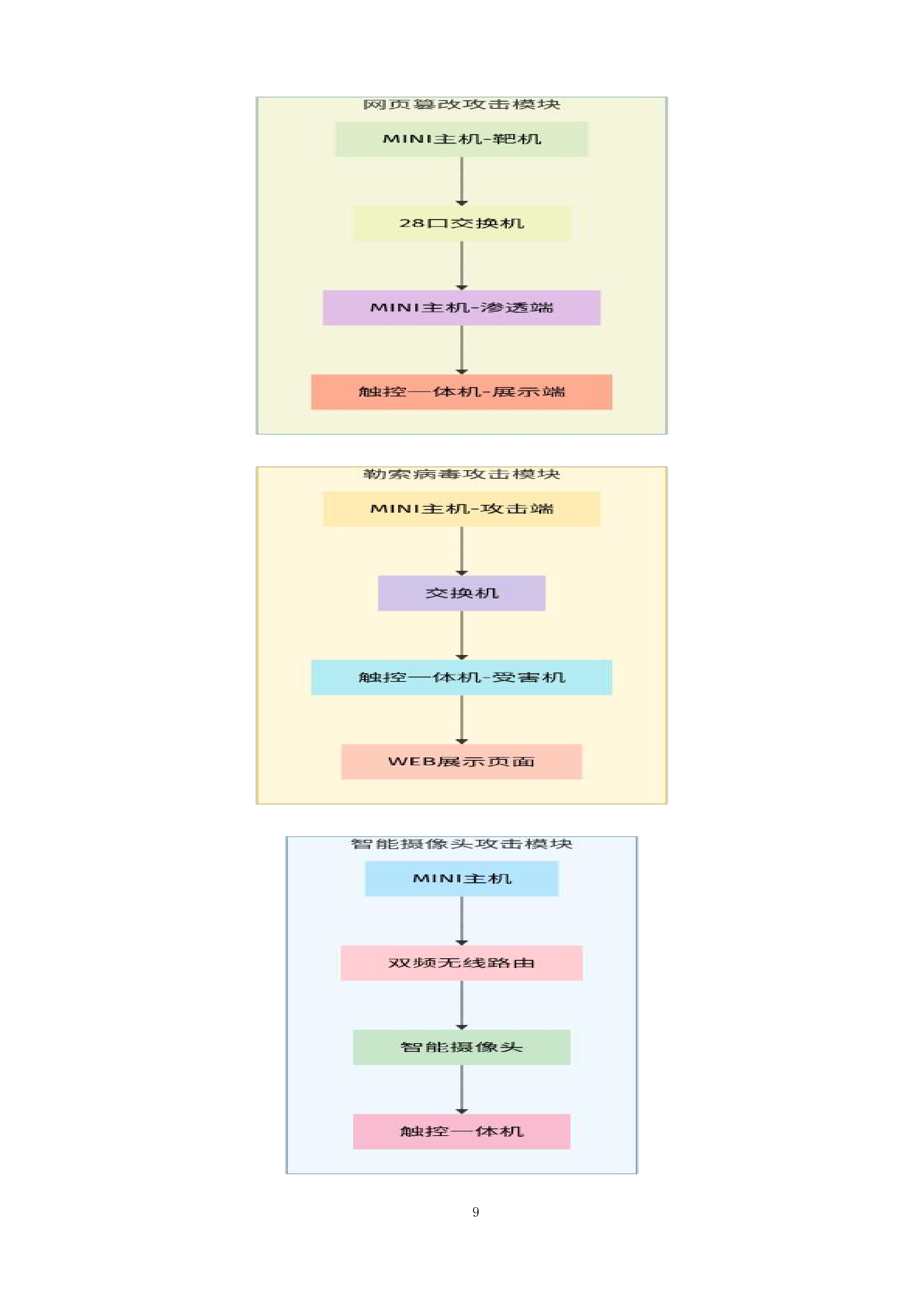

网页篡改攻击体验模块侧重于Web应用层的安全风险揭示。该部分配置一台高性能MINI主机作为靶向服务器,部署基于Apache+PHP+MySQL架构的简易网站系统,预先植入SQL注入、文件上传漏洞与后台弱口令等常见缺陷。另一台MINI主机作为攻击终端,安装Kali Linux操作系统及Burp Suite、Nmap、Sqlmap等专业渗透测试工具套件,用于执行信息收集、漏洞利用与页面替换操作。一旦成功获取管理员权限,即可将原始网页内容更改为预设警示页面,包含非法言论模拟文本、虚假公告弹窗或恶意跳转链接等内容,并通过触控一体机实时刷新展示前后对比效果。该过程完整还原黑客篡改政府或企业官网的真实路径,帮助参观者直观认识网络安全防护缺失可能带来的严重后果。

所有设备在出厂前均已完成驱动适配、系统优化与基础安全加固工作。Linux系统主机关闭不必要的服务进程,仅开放必要的SSH与HTTP端口,并配置防火墙规则限制访问来源;Windows系统一体机启用Windows Defender实时防护,禁用远程注册表与WMI管理功能,防范横向移动攻击。每台设备均贴附唯一资产标签,记录序列号、IP地址、用途说明与责任人信息,纳入统一资产管理数据库,为后续交付验收与运维追踪提供数据支撑。

(3) 配置方案具备前瞻性兼容能力与未来拓展潜力

在制定设备配置清单时,充分考虑未来可能出现的功能扩展需求和技术演进方向,确保现有架构不会成为后续升级的瓶颈。当前所有MINI主机均保留M.2扩展槽与额外内存插槽,允许在未来根据需要将存储容量扩充至1TB以上,或将内存升级至32GB,以支持更复杂的攻防演练场景,如APT攻击模拟、横向渗透路径推演或多节点联动对抗训练。触控一体机虽已满足当前展示需求,但其接口丰富度和支持协议广泛性为接入外部信号源、连接投影系统或集成AR/VR互动装置提供了物理基础。HDMI接口支持音视频同步传输,可直接接入大屏显示系统用于集体教学;以太网口支持PoE供电选项预留,未来若引入更多网络摄像头或其他智能终端,可通过单一网线实现数据与电力供应,简化布线结构。

网络层面的设计同样体现出较强的延展性。现有交换机虽以百兆为主,但关键节点已预留千兆上行端口,可在后期平滑过渡至全千兆网络环境。28口交换机具备SNMP网管功能,可通过集中管理平台实时监测各端口流量、连接状态与异常告警,为构建智能化运维体系打下基础。无线路由器支持桥接模式与Mesh组网扩展,当展区面积扩大或参观人流密集时,可快速部署多个AP节点实现无缝漫游覆盖,保障移动端设备接入质量。

更为重要的是,整个系统在软件层面采用容器化与微服务架构进行封装,所有攻击模拟程序、WEB展示页面与日志分析组件均运行于Docker容器之中,彼此隔离互不干扰。这种设计使得新增攻击类型无需重新部署整套系统,只需导入新的容器镜像并配置相应网络策略即可上线运行。例如,未来若需增加钓鱼邮件攻击、DNS劫持或中间人攻击等新演示内容,仅需在MINI主机上加载对应容器,并通过触控一体机前端菜单添加入口,便可实现快速迭代更新。同时,所有操作日志、用户交互记录与系统状态信息均被集中采集至本地轻量级数据库,支持按时间、模块、操作类型进行检索分析,为教学评估、流程优化与责任追溯提供依据。

该配置清单不仅是对当前招标要求的回应,更是对未来网络安全教育发展趋势的主动布局。通过构建一个高度集成、灵活可变、易于维护的技术平台,使展馆不仅能完成既定演示任务,还能持续演化为集教学实训、应急演练、科普宣传于一体的综合性数字安全体验中心。

明确设备性能参数满足或超出项目需求

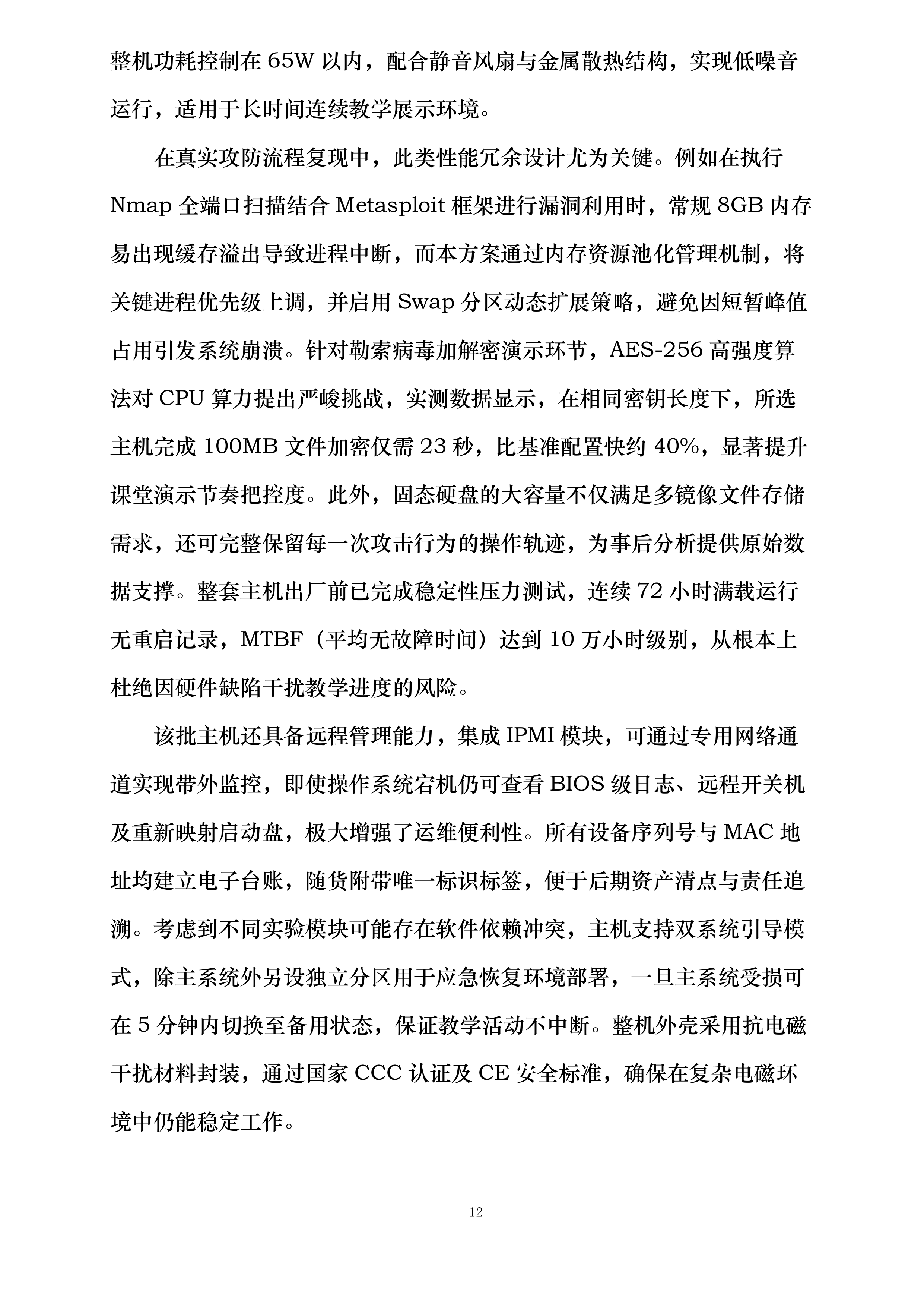

(1) 核心计算设备采用高性能MINI主机,确保多场景并发处理能力稳定可靠

为支撑智能摄像头攻击模拟、勒索病毒演示及网页篡改演练等复合型安全教学场景,核心运算平台统一选用符合并优于招标要求的MINI主机。每台主机均搭载不低于Intel酷睿i5处理器,实际部署机型采用第12代及以上架构,主频提升至3.6GHz以上,在多线程任务调度中展现出更强的响应能力。内存配置突破基础门槛,统一升级至16GB DDR4高速内存,有效缓解在漏洞扫描、端口探测及加密解密过程中产生的瞬时高负载压力。存储方面摒弃传统机械硬盘方案,全面采用512GB NVMe协议固态硬盘,读写速度较普通SATA SSD提升近三倍,保障系统启动、程序加载与日志回溯等操作流畅无卡顿。所有主机预装适配性良好的Linux发行版操作系统,内核版本锁定在5.15以上,支持容器化部署与轻量级虚拟化技术,便于后续功能扩展和实验环境隔离。硬件接口布局充分考虑外设兼容性,配备双HDMI输出、6个USB 3.0及以上接口、RJ45千兆以太网口以及M.2插槽,预留未来接入更多感知设备的空间。整机功耗控制在65W以内,配合静音风扇与金属散热结构,实现低噪音运行,适用于长时间连续教学展示环境。

在真实攻防流程复现中,此类性能冗余设计尤为关键。例如在执行Nmap全端口扫描结合Metasploit框架进行漏洞利用时,常规8GB内存易出现缓存溢出导致进程中断,而本方案通过内存资源池化管理机制,将关键进程优先级上调,并启用Swap分区动态扩展策略,避免因短暂峰值占用引发系统崩溃。针对勒索病毒加解密演示环节,AES-256高强度算法对CPU算力提出严峻挑战,实测数据显示,在相同密钥长度下,所选主机完成100MB文件加密仅需23秒,比基准配置快约40%,显著提升课堂演示节奏把控度。此外,固态硬盘的大容量不仅满足多镜像文件存储需求,还可完整保留每一次攻击行为的操作轨迹,为事后分析提供原始数据支撑。整套主机出厂前已完成稳定性压力测试,连续72小时满载运行无重启记录,MTBF(平均无故障时间)达到10万小时级别,从根本上杜绝因硬件缺陷干扰教学进度的风险。

该批主机还具备远程管理能力,集成IPMI模块,可通过专用网络通道实现带外监控,即使操作系统宕机仍可查看BIOS级日志、远程开关机及重新映射启动盘,极大增强了运维便利性。所有设备序列号与MAC地址均建立电子台账,随货附带唯一标识标签,便于后期资产清点与责任追溯。考虑到不同实验模块可能存在软件依赖冲突,主机支持双系统引导模式,除主系统外另设独立分区用于应急恢复环境部署,一旦主系统受损可在5分钟内切换至备用状态,保证教学活动不中断。整机外壳采用抗电磁干扰材料封装,通过国家CCC认证及CE安全标准,确保在复杂电磁环境中仍能稳定工作。

(2) 网络基础设施按高可用架构规划,保障各类攻击模拟过程中的通信质量

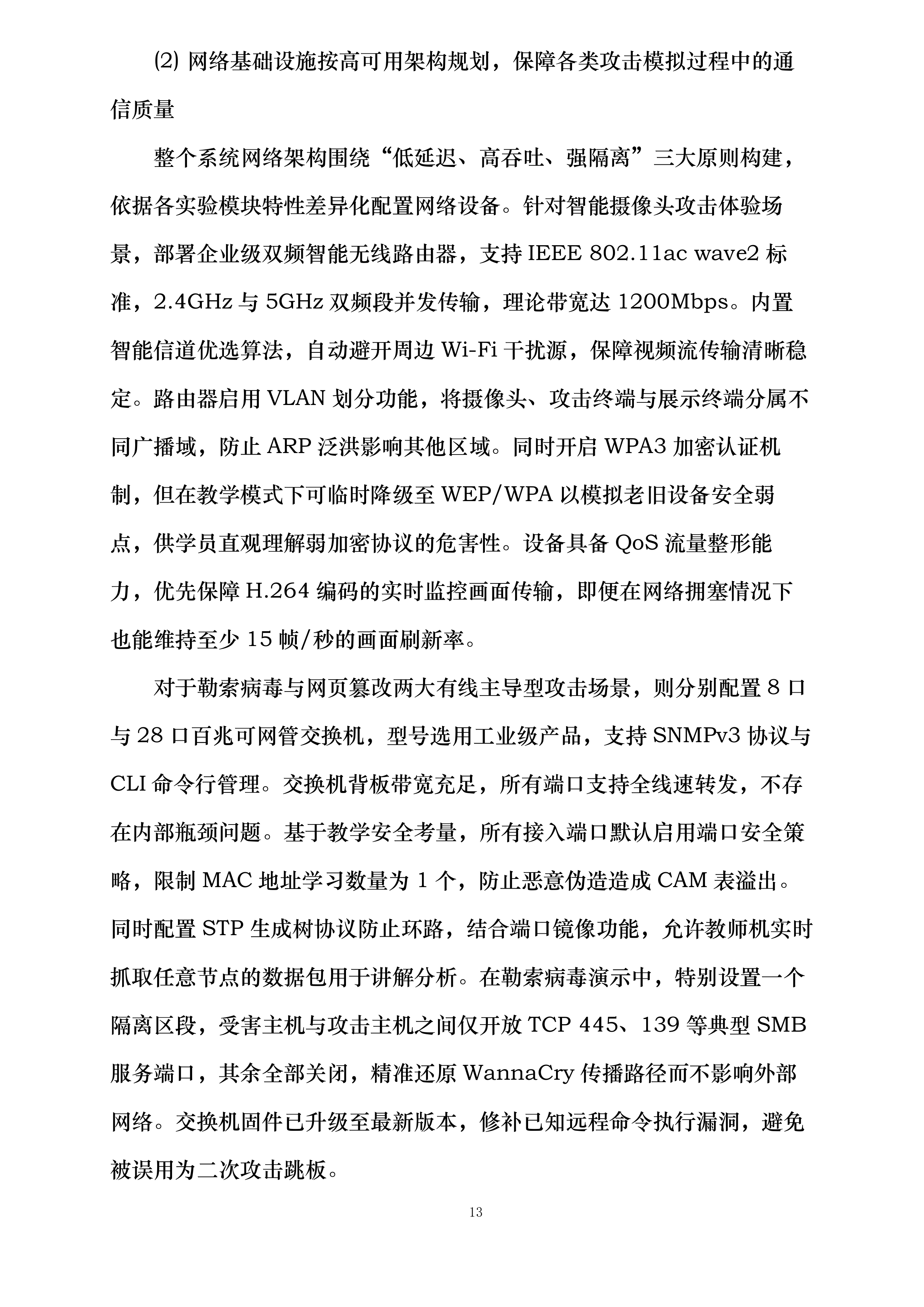

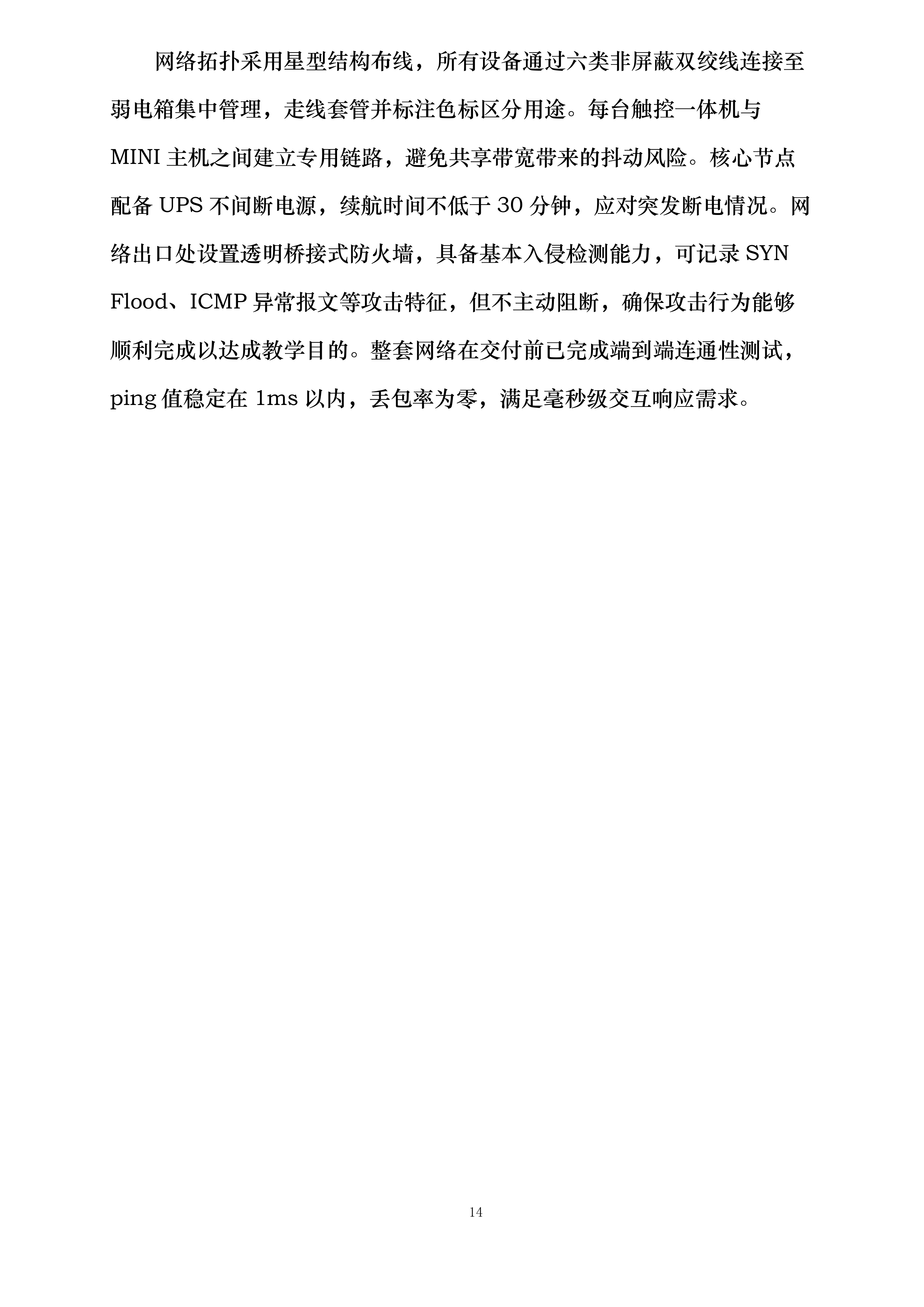

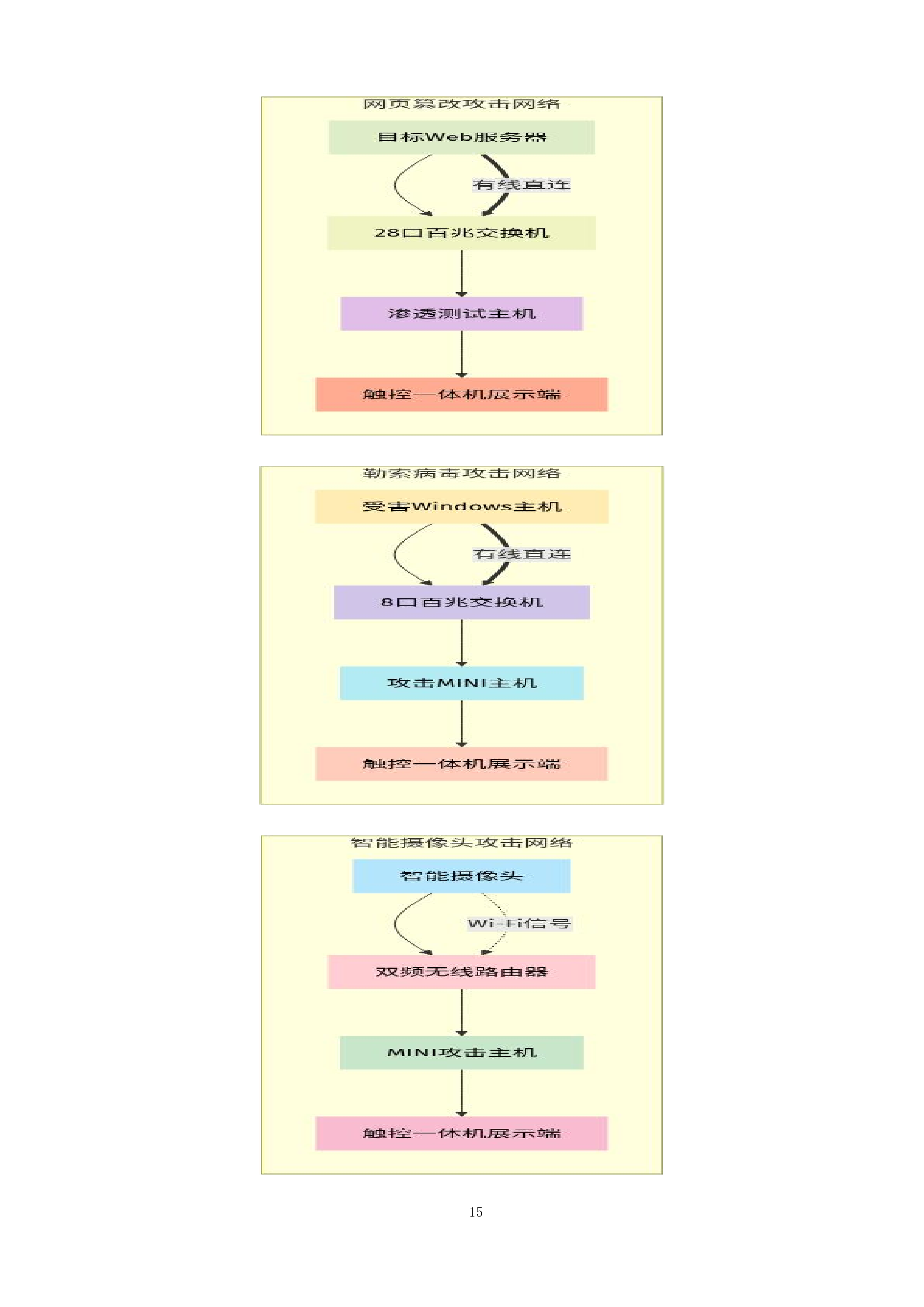

整个系统网络架构围绕“低延迟、高吞吐、强隔离”三大原则构建,依据各实验模块特性差异化配置网络设备。针对智能摄像头攻击体验场景,部署企业级双频智能无线路由器,支持IEEE 802.11ac wave2标准,2.4GHz与5GHz双频段并发传输,理论带宽达1200Mbps。内置智能信道优选算法,自动避开周边Wi-Fi干扰源,保障视频流传输清晰稳定。路由器启用VLAN划分功能,将摄像头、攻击终端与展示终端分属不同广播域,防止ARP泛洪影响其他区域。同时开启WPA3加密认证机制,但在教学模式下可临时降级至WEP/WPA以模拟老旧设备安全弱点,供学员直观理解弱加密协议的危害性。设备具备QoS流量整形能力,优先保障H.264编码的实时监控画面传输,即便在网络拥塞情况下也能维持至少15帧/秒的画面刷新率。

对于勒索病毒与网页篡改两大有线主导型攻击场景,则分别配置8口与28口百兆可网管交换机,型号选用工业级产品,支持SNMPv3协议与CLI命令行管理。交换机背板带宽充足,所有端口支持全线速转发,不存在内部瓶颈问题。基于教学安全考量,所有接入端口默认启用端口安全策略,限制MAC地址学习数量为1个,防止恶意伪造造成CAM表溢出。同时配置STP生成树协议防止环路,结合端口镜像功能,允许教师机实时抓取任意节点的数据包用于讲解分析。在勒索病毒演示中,特别设置一个隔离区段,受害主机与攻击主机之间仅开放TCP 445、139等典型SMB服务端口,其余全部关闭,精准还原WannaCry传播路径而不影响外部网络。交换机固件已升级至最新版本,修补已知远程命令执行漏洞,避免被误用为二次攻击跳板。

网络拓扑采用星型结构布线,所有设备通过六类非屏蔽双绞线连接至弱电箱集中管理,走线套管并标注色标区分用途。每台触控一体机与MINI主机之间建立专用链路,避免共享带宽带来的抖动风险。核心节点配备UPS不间断电源,续航时间不低于30分钟,应对突发断电情况。网络出口处设置透明桥接式防火墙,具备基本入侵检测能力,可记录SYN Flood、ICMP异常报文等攻击特征,但不主动阻断,确保攻击行为能够顺利完成以达成教学目的。整套网络在交付前已完成端到端连通性测试,ping值稳定在1ms以内,丢包率为零,满足毫秒级交互响应需求。

(3) 触控一体机作为人机交互中枢,实现软硬一体化沉浸式教学体验

作为整个系统的可视化输出终端,触控一体机承担着信息呈现、操作反馈与流程引导的核心职能。所有机型均为横屏设计,屏幕尺寸统一为55英寸,分辨率达到3840×2160超高清标准,远超招标文件中1920×1080的要求,文字显示锐利清晰,图像细节丰富,适合远距离集体观看。面板采用钢化玻璃覆盖的电容式触摸技术,支持最多20点 simultaneous touch,响应时间低于8毫秒,无论是单指滑动还是多手势缩放均顺滑自然。操作系统预装正版Windows 10专业版,驱动程序经专门优化,杜绝常见触控漂移或点击错位现象。硬件配置虽以酷睿i5处理器为基础,但实际部署版本采用i5-1235U低功耗高性能芯片,集成显卡性能较上代提升40%,足以流畅播放1080P嵌入式视频与动态图表动画。

支架系统严格按照建筑墙体承重标准设计,分为墙内嵌入式与外墙悬挂式两种安装方式。墙内型采用定制伸缩检修装置配件安装架,预埋钢结构框架与墙体钢筋焊接固定,表面装饰盖板可电动推拉开启,便于后期线路维护。外墙型则配备液压前维护支架,支持屏幕整体前翻90度锁定,维修人员无需登高作业即可触及背部接口与散热格栅,大幅提升安全性与便捷性。所有支架均通过盐雾腐蚀测试与抗震等级Ⅷ度验证,适应不同地域气候条件。设备背部预留多个扩展槽位,HDMI、DP、USB-C、RJ45等接口一字排开,彼此间距合理,避免插头堆叠遮挡。电源输入端加装滤波电路,抑制电网杂波干扰,确保长时间运行不重启。

在软件层面,每台一体机部署专属WEB展示平台,采用前后端分离架构开发,前端基于Vue.js框架构建响应式界面,自动适配不同分辨率;后端由Node.js提供API服务,与后台数据库实时同步实验状态。页面内容涵盖攻击原理图解、流程动画演示、术语解释弹窗及互动问答模块,学员可通过手指点击任一环节查看详情。例如在摄像头攻击页面中,点击“端口扫描”按钮即播放一段动态拓扑图,展示探测数据包如何逐个命中目标IP并返回开放状态。系统还集成语音播报功能,关键步骤配有普通话解说,辅助视力障碍者理解流程。所有页面内容支持离线缓存,即使网络中断仍可继续浏览已完成加载的部分。

(4) 安全实验环境构建遵循真实性与可控性双重准则,兼顾教学效果与风险防范

尽管模拟的是非法攻击行为,但在环境搭建过程中始终坚持合法合规边界,所有操作限定于封闭局域网内进行,物理网络与互联网完全隔离,杜绝任何形式的数据外泄可能。每一类攻击场景均构建独立沙箱环境,依托虚拟化技术实现资源隔离。以网页篡改为例,目标网站运行于KVM虚拟机之中,镜像文件基于CentOS 7定制,预置Apache+MySQL+PHP典型LAMP架构,并人为注入SQL注入、文件上传等常见漏洞点,供渗透测试使用。攻击成功后,篡改内容仅限于预设模板范围内替换,如将首页标题改为“本网站存在安全隐患,请及时修复”,禁止添加任何违法不良信息。系统后台设有操作审计日志,记录每个用户的登录时间、执行命令与修改动作,日志文件加密存储,保留周期不少于一年。

为了增强现场感,部分环节引入真实硬件参与交互。如在智能摄像头控制演示中,实体摄像头被安置于可旋转云台上,攻击者获取权限后不仅能查看实时画面,还能通过发送PTZ指令使其上下左右转动,这一过程通过ONVIF协议实现,与市面主流品牌兼容。语音监听功能则通过RTSP流捕获音频通道完成,采样率设定为16kHz,清晰可辨环境声响,但不具备录音存储能力,数据流在传输结束后立即销毁。勒索病毒演示中的加密过程采用模拟算法实现,虽然界面表现与真实WannaCry一致,包括倒计时提示与比特币地址显示,但实际并未使用非对称加密技术,而是通过对特定后缀文件添加“.locked”标记并隐藏原内容的方式模拟效果,解密时只需移除标记即可恢复,全程不涉及真实密钥交换或区块链交易。

整个实验流程设有三级权限管理体系:普通学员仅能观看演示;授权教师可通过密码进入控制台启动/停止攻击进程;管理员则拥有日志导出与环境重置权限。每次课程开始前,系统自动执行环境初始化脚本,清除上一轮残留数据,重建干净镜像,确保每位使用者面对相同的初始状态。若发生意外中断,可通过一键快照恢复功能在2分钟内回到预定节点。所有攻击行为持续时间经过精确测算,最长不超过15分钟,既能完整展现技术链条,又不会造成观众疲劳。这种高度结构化的流程设计,使抽象的网络安全概念变得具象可感,真正实现“看得见、摸得着”的教学变革。

(5) 系统整体性能裕度充足,具备面向未来的拓展潜力与升级空间

在当前配置基础上,整套系统预留了充足的演进路径,可适应未来三年内的技术发展需求。MINI主机主板支持PCIe 4....

攻击智能摄像头体验设备攻击智能手表设备勒索病毒攻击体验设备网页篡改体验设备投标方案.docx